今回はセキリュティの基本について解説するよ!

じ、実は、最近ウイルスみたいなメールが増えてるんですけど、大丈夫ですか?

それはフィッシング攻撃だねーできるだけ開かず、削除してしまうのが良い対応だね。

私はあんまりセキュリティのことは考えたことないけど、個人情報が流出ってニュースは結構耳にして怖くなります。

そうだねー

企業になるとセキュリティが甘いことで顧客の情報が流出して信用を落としてしまうから、セキュリティは個人でも企業でも大切なことだからしっかり押さえておこう!

セキュリティリスクは3種類

会社で守らなければならないものは経営資源だ。

経営資源は社員、お金、書類、パソコン、電子情報など仕事に使うものは全て、会社が蓄えた資源で、もしもその資源が盗まれたり、壊されてしまったら大変。

セキュリティっていうのはそんな経営資源を守るためにあるんだ。(経営資源は情報資産という言い方もするよ)

顧客の個人情報も経営資源に入るからとにかく、第三者に盗られることは会社の損失になりかねないからセキュリティというのは非常に重要なんだよ。

まずは経営資源に危険を及ぼす3要素について解説する。

脅威

脅威とは、守るべきものに危険を齎す可能性のあるものだよ。

紙にとっての火、ナメクジにとっての塩などが脅威に該当する。

経営資源の場合だとさまざまなものが脅威となりうる。悪意の持った社員やスパイ、悪意のあるハッカー、地震、災害など。

脅威は挙げだすと終わりが見えないくらい大変だけど、できる限り脅威は把握しておくべきなんだ。

とは言え、すべての会社が脅威をすべて遠ざけられているかというと実はそうでもなかったりする。

脆弱性

脆弱性とは、弱点のことだよ。

家の鍵を開けっぱなしにしている。野球でヘルメットを被らない。など脆弱性の種類にも様々なバリエーションがある。

脆弱性と脅威の違いは、脆弱性は防ぐ事ができるという点。

脅威はある程度許容する必要があったりする反面、脆弱性は弱点を補う方法が考えられ対策する事ができる。

ちなみに、システムなどにプログラム上の穴がある場合も脆弱性があるっていうんだ。

システムをアップデートした方がいいというのも、脆弱性をなくしたバージョンが新しくリリースされる事が多いからなんだよ。

リスク

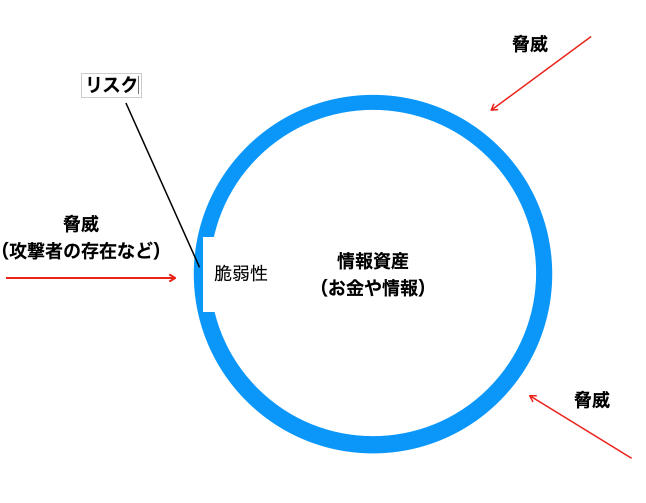

リスクというのは情報資産と脅威、脆弱性が重なったところに発生する。

お金があって、泥棒がいて、家に鍵がかかってなければ、非常にリスクが高いというのは明らかだと思う。

セキュリティはリスクを下げるために、資産、脅威、脆弱性のいずれかを無くすように動くんだ。

三つが揃うことで初めてリスクになるわけだから、一つでもなくなればリスクはなくなり資産を守る事ができる。

お金がなければ、泥棒がいても家に鍵がかかってなくても、お金は盗られない(元々ないから)

お金があっても、泥棒がこの世に存在しなければ、家に鍵がかかってなくても、お金は盗られない(田舎の家みたいな感じだね)

お金があって、泥棒がいたとしても、家に厳重な鍵がかかっていればお金は盗られない。

現在の状況からリスクがどれだけあるかという観点で評価することをリスクアセスメントともいうんだ。

リスクっていうのは要するに、資産と脅威と脆弱性の三つが揃って危ないポイント!って事でいいんですか?

そうだね。図にするともう少しわかりやすいかもしれない。

なんか目の断面図みたい…笑

でもめっちゃわかりやすいです!脅威はどこにでもあるけど脆弱性が伴うことで一気に危うさが出るんですね。

リスク管理

対策できること、できないこと

資産、脅威、脆弱性のいずれかを無くせばいいって話ではあるものの、実は資産と脅威を無くすことは基本できないんだ。

資産を無くしてしまえば奪われるものはなくて一見強そうだけど、それじゃそもそも会社を運営させていく事ができない。

お金もないし、社員もいない、システムも持っていなければ、ってなったらそもそも会社じゃないよね?

脅威も悪意のある人間をこの世から消すことなんてできない。また地震などの災害も今の科学力じゃゼロにすることなんてできない。

つまり、リスクをなくすためにできることっていうのは脆弱性に対してのみなんだ。

弱点をどうにか隠したり補強したりすることでしか、リスクというのは減らないんだよ。

「セキュリティ対策=リスク減らす=脆弱性を排除する」ってことになる。

リスク対応の4手法

リスクの対応には大きく4つの方法がある。

リスク低減(リスク軽減)

セキュリティ対策のイメージにぴったりなのがこれ。

バックアップの取得、データの暗号化、ウイルス対策ソフトの導入などでリスクを小さくする方法だ。

リスク移転(リスク転嫁)

リスクを他者に負ってもらう方法。

代表的なリスク移転は保険だ。万一の時に金銭で補償してもらうわけだけど、システム運用を他社に実施してもらうことで障害が発生した場合システム運用会社からお金をもらうということもあるんだ。

リスク保有(リスク受容)

リスクをそのまま持ち続ける方法。

リスクの発生頻度や被害額が十分に小さいために、下手な対策をするよりも脆弱性をそのままにする方法だよ。

効果的な対策がない場合でもこの方法が選ばれることもあり、リスクを明確にした上であえて何もしないという選択肢になる。

リスク回避

リスクを引き起こす要因を排除してしまうという方法。

インターネットが怖いからそもそもインターネット接続をやめるなどの例がある。

効果的ではあるものの、その影響で使い勝手が悪くなるって場合も多い。

り、リスク保有ってすごい考え方ですね。

ちょっと不安になる部分もある考え方だけど、リスクをすべて対応するってのは実は不可能なんだ。

脆弱性をすべて網羅するというのは現実的じゃない。

時代とともに脆弱性は変わるから全てに対応するというのは難しい。

だからこそリスクを全て無くすことはできないけれど、適切な対応を行う事が非常に大事なんだ!

JIS Q 27001

JIS Q 27001は経済産業省が作ったセキュリティ基準だよ。

ガイドラインもなくセキュリティを強化してね。と言われても何をしていいかわからなくなるのを防ぐための取り決めが書かれている。

情報セキュリテイの7つの要素をどれだけカバーできているかでセキュリティが担保されているかを把握する事ができるんだ。

機密性:許可されたユーザだけが使えて、未許可の第三者は使えない、見られないという概念

完全性:情報が正確で、書き換えられたり破損したりしていないという概念

可用性:ユーザが必要な時にいつでも使えるという概念

真正性:エンティティがちゃんと説明通りのものであるという概念

責任追跡性:エンティティの一連の動作を追跡できること

否認防止性:いったん起こったことを後から否定できないこと

信頼性:やろうとしたことと結果が一致すること

(エンティティ:現実世界の人や役割を抽象化したもの。サーバやユーザ、アプリのことなど様々な使われ方をする便利な単語)

安全のために必要な7つの要素だけど、相反する要素が含まれていることもあるので、いかに全てでバランスが取れているシステムであるかという観点が重要なんだ。

まとめ

今回はセキュリティの基本についてリスク関係のことをやってきたわけだけど

どうだったかな?

セキュリティ対策って大変だなぁって思いました。

現実世界でも犯罪っていくら防ごうとしても無くならないのと一緒なイメージを持ちました。

まさにそんな感じだね。

一番いいのは誰も悪意を持ってシステムを使わないことなんだけど、それは無理でシステムに穴もできてしまうもの

それをいかに防ぐか、しかできないのが現実だね。

と、とはいえ、

会社はこういったことをちゃんとしているってことで大変そうですが、その分信頼もできると思いました。

そうだね。ITに携わるものとしてセキュリティポリシーと言われるセキュリティの知識と気をつけよう!という気持ちは非常に重要だ。

ぜひその気持ちと知識でITパスポートも軽く合格してほしい。

じゃあ今回はここまで、また次回!

はい!ありがとうございました!!

てっぱんITクラブ

てっぱんITクラブ